一文快速了解AWS(Amazon Web Services)

0 条评论云计算

按需交互的IT资源和应用程序,通过互联网使用,按使用量付费。特点:

- 按需使用

- 高弹性

- 超大规模

AWS

亚马逊 AWS(Amazon Web Services) 是亚马逊提供的是全球最全面、应用最广泛的云平台,从全球数据中心提供超过 200 项功能齐全的服务。

- 基础核心服务: 计算、存储、网络、数据库

- 重要服务:安全和身份

常用的AWS服务介绍

1. Amazon Elastic Compute Cloud(Amazon EC2) :云端的虚拟服务器实例

- 丰富的实例类型

- 可调计算容量

- 几分钟内获取并启动新服务器实例

2. Amazon Simple Storage Service (Amazon S3) : 用来存储文件(比如图片、视频、文件、日志等静态文件)

- 最大支持5T大小的单个对象

- 设计为99.999999999(11个9)的可靠性

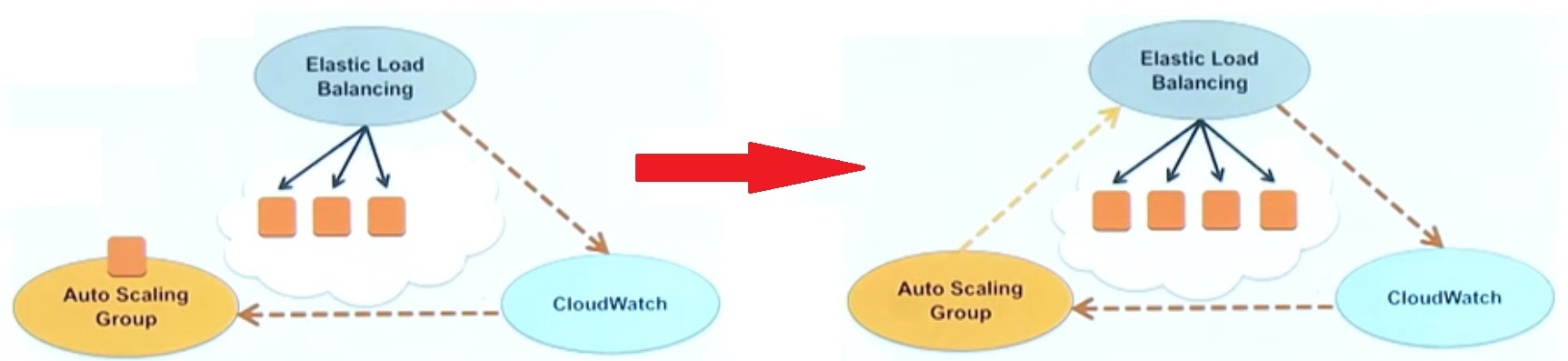

3. Elastic Load Balancing (ELB) : 负载均衡器

- 集成证书管理、用户身份验证和SSL/TLS

- 向EC2实例的HTTP、HTTPS和TCP流量分发请求

- 支持运行状况检查、帮助清除不健康的实例

- 提供流量、延迟信息,帮助动态扩展和缩减所需的资源

4. Amazon CloudWatch : 监控和管理服务,可以从一个平台收集和访问日志和以指标形式提供的所有性能和运营数据

- 收集存储日志、基础设施和应用程序指标、容器指标和日志等

- 监控

- 分析

5. AWS Auto Scaling : 监控应用程序并自动调整容量,从而以尽可能低的成本来保持稳定、可预测的性能。

- 不再需要猜测容量,自动扩展 Amazon EC2 的数量

- 非常适合使用率波动的应用程序

- Auto Scaling 是免费的,无需再额外支付

场景:ELB + CloudWatch + Auto Scaling 实现动态实例

6. Amazon Elastic Kubernetes Service (EKS) : Amazon EKS 是一项托管 Kubernetes 服务, 用于在 AWS Cloud 和本地数据中心上运行 Kubernetes。

- EKS 工作节点可以选择 Amazon EC2,还可以选择 AWS Fargate 工作节点(这是一种Serverless的方式,就是不需要去考虑实例、服务器,直接按需使用容器即可,要多少有多少,计费精准到容器而非主机)

- 可以使用自己习惯的工具操作和管理EKS,比如kubectl ,像使用标准 K8S 集群一样进行各种业务部署的操作

- 了简单易用、生产级高可用,Amazon EKS 与 社区版的 K8S 是保持同步的,原生体验完全一致,可以使用社区所有插件和工具,不用额外的学习成本,也不用担心锁定,轻松迁移

7. Amazon Elastic Container Service (Amazon ECS) : 高度可扩展、高性能、免费的容器管理服务,并能够在托管的Amazon EC2实例集群上轻松地发布、管理和扩展Docker容器,使得AWS用户能够使用AWS上的容器轻松地运行和管理分布式应用。AWS EC2 Container服务的主要特征如下:

- 安全:运行在容器的中应用能够充分利用AWS身份识别和访问管理(IAM)服务,以控制用户对AmazonAWS服务和资源的访问权限;容器运行在VPC中,该服务能够将容器限制在自己的虚拟网络里;容器运行在多租户形式的服务中,容器间只能通过预定义的接口进行相互通信。

- 高性能:根据应用需求,能够通过扩展多节点来满足高性能需求,且对数千个容器节点的启动、停止、管理在几秒内即可完成。

- 灵活的调度:内置的调度模块能够实现集群的容器扩展以达到可用性和利用率的平衡,还可使用提供的API或已经有开放源代码来构建自己的调度。

- 较高的资源利用率:运行在容器里的应用能够十分有效的利用资源,用户还可在相同的Amazon EC2服务中选择多个不相关的容器,从而能够充分利用一切可用的资源。

- 扩展和移动性:通过Docker技术能够实现应用双向可迁移性,即从已有数据中心迁移到云(如阿里云),或从云迁移到已有数据中心。

- 简单的集群管理:实现了对容器集群进行自动化的启动、管理和停止以及对集群运行状态的监控;可以跨不同可用区域管理几千集群容器。

- 与AWS 良好的集成, 用户的应用能够使用AWS提供的许多功能,如Elastic IP、资源标签、VPC等;容器可以被看作一个在同一AWS EC2和Amazon S3中的一个基础构建模块。

8. AWS Lambda : Lambda(无服务,就是把物理的基础设施(比如EC2)给AWS做全托管,只需要关心代码的逻辑,代码写好之后只需要上传到 Lambda 函数中,如果代码有依赖,可以把全部的依赖放在一个目录中打成一个zip包,然后把这个包上传到 Lambda 函数,上传之后只要有事件触发,就会去解压缩)

- 无需考虑资源配置和使用率、可靠性和容错、扩展性、运维和管理

- 按代码运行时间付费,不需要为限制付费

- 事件驱动、持续自动扩展、按使用量付费

9. Amazon Route 53 : Amazon域名系统(DNS)

- 域名注册

- DNS管理

- 可用性监控、健康检查

- 路由策略,流量管理

10. Amazon Virtual Private Cloud (Amazon VPC) : 虚拟私有云

- 定义和控制自己的网络和"Amazon EC2"资源如何向互联网开放

- 可以对"Amazon EC2"实例的访问世家更为精细的控制

- 可以实现实例级和子网级的入站和出站过滤。此外还可以将数据存储在“Amazon S3"中并限制访问权限,只让VPC中的实例可以访问

- VPC路由表可以控制流量在VPC中的子网之间的路由方式,以及流量出入互联网或企业数据中心的路由方式

11. Amazon Elastic Block Store (Amazon EBS) : 类似一块虚拟硬盘,可以用于 Amazon EC2 实例

- 使用EBS可以让保存的数据和计算实例分离

- 该服务独立存在,在需要时将其与实例连接

- 使用EBS存储数据,如果计算实例发生故障,不必担心数据丢失,因为它不在实例中,而在块存储中

- 当在可用区域内创建 Amazon EBS 卷时,系统会在该区域内自动复制该卷,以防止因任何一个硬件故障而导致数据丢失

12. Amazon CloudFront : 速内容分发网络 (CDN) 服务,可以安全地以低延迟和高传输速度向全球客户分发数据、视频、应用程序和 API

- CloudFront 可以运行在AWS的静态和动态web应用程序无缝合作, 或运行在AWS之外的服务商的此类内容和应用程序无缝合作,而无需进行任何自定义编码或专有配置!

- CloudFront户访问授权进行精细化控制

- CloudFront支持http方法,例如 POST、PUT、DELETE、OPTIONS 和 PATCH,使用此方法可以处理经常变化的内容

13. Amazon Relational Database Service (Amazon RDS) : RDS 是一种web服务,让用户能够在云中轻松设置、操作和扩展关系数据库

- 可以通过RDS服务在云中创建和使用MySQL、Oracle、SQL Server 和 PostgreSQL数据库,所以已用于现有数据库的代码、应用程序和工具也可以用在 Amazon RDS 上

- 无需担忧基础设施预配置、软件维护或常见的耗时数据库管理任务

- 确保支持的数据库引擎安装最新的修补程序,以保持最新状态

- 自动备份数据库和事务处理日志

14.Amazon DynamoDB : DynamoDB 是一种快速、全面托管的 NoSQL 数据库服务

- DynamoDB 在任何规模下都能提供延迟不超过 10 毫秒的一致响应时间,因此可以为世界上规模最大的一些应用程序提供支持

- 使用 DynamoDB,既无需预置、修补和管理任何服务器,也无需安装、维护或运行任何软件。DynamoDB 会自动扩增或缩减表,以调整容量和维持性能

- DynamoDB 支持 ACID 事务,使您能够大规模构建关键业务型应用程序。DynamoDB 会默认加密所有数据,并在所有表上提供精细的访问控制

15.Amazon ElastiCache : ElastiCache是一款全托管、低延迟的内存内数据存储方案。利用ElastiCache,您可以轻松完成设置、安装、补丁修复、配置、监控、备份以及恢复恢复等常规管理任务,将更多精力集中在应用程序的实际开发当中。

- ElastiCache 可以改善需要大量读取操作的应用程序的延迟性和吞吐量

- ElastiCache 支持两种常见的开源引擎, Memcached 和 Redis

16.AWS Identity and Access Management(IAM) : 通过 IAM 可以指定谁或什么能够访问 AWS 中的服务和资源、集中管理精细权限,并分析访问权限以优化跨 AWS 的权限。

- 通过基于属性的访问控制应用精细权限和扩展

- 管理每个账户的访问权限或扩展跨 AWS 账户和应用程序的访问权限

- 在 AWS 上建立组织级的预防性防护机制

- 向访问 AWS 资源的工作负载授予临时安全凭证。

- 设置、验证权限并将其适当调整为最低权限